Cette note n’est pas un appel à l’action ; je vais décrire ici les aspects faibles et potentiellement dangereux de la technologie Bitcoin et blockchain.

Centre vulnérable

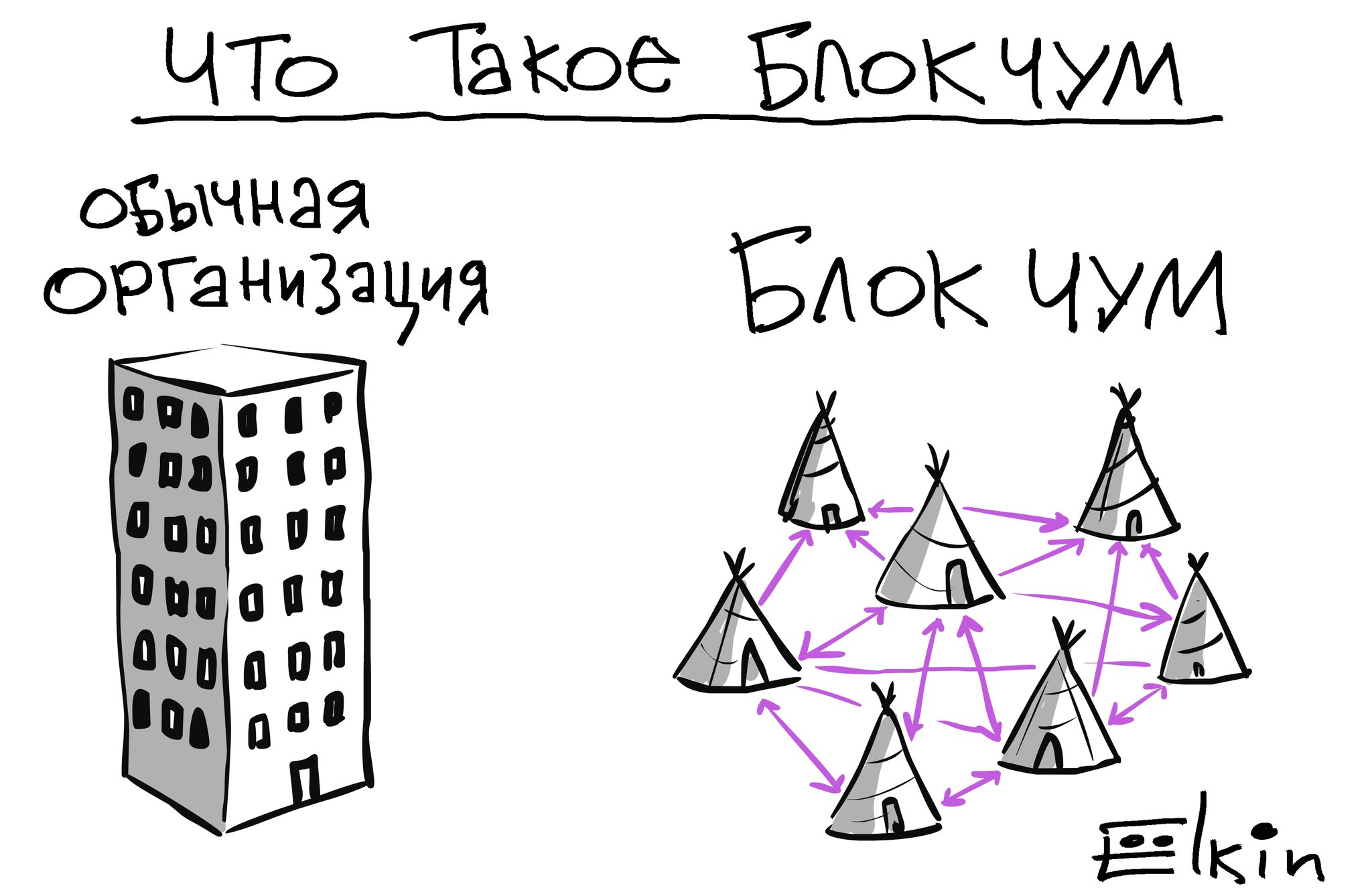

Le principe de fonctionnement du Bitcoin et de la blockchain est de stocker et de modifier une base de données commune, dont une copie complète est stockée par chaque participant au réseau. Le système semble décentralisé parce que… il n’existe pas d’organisation/serveur unique sur lequel la base de données est stockée. Aussi, la décentralisation est présentée comme le principal avantage de la blockchain ; elle garantit que rien n’arrivera à vos bitcoins à votre insu.

Le principe du blocage de la peste de Elkin

Pour que la blockchain fonctionne, il est nécessaire de s’assurer que chaque utilisateur télécharge la dernière copie de la base de données blockchain et travaille avec elle selon certaines règles. Ces règles incluent la mise en œuvre du principe du minage de Bitcoin, consistant à recevoir un pourcentage de chaque transaction lors de la confirmation (frais de transaction) du transfert de fonds d’un portefeuille à un autre. L’utilisateur ne peut pas tirer 1 000 000 de bitcoins pour lui-même et acheter quelque chose avec, car… Pour les autres utilisateurs, le montant d’argent sur son compte restera inchangé. La possibilité de retirer des fonds du portefeuille de quelqu’un d’autre uniquement dans votre propre base de données est également exclue. ce changement ne sera pas reflété chez les autres utilisateurs de Bitcoin et sera ignoré.

La vulnérabilité de l’implémentation actuelle est que le portefeuille Bitcoin est situé sur le serveur github qui bloque complètement les slogans publicitaires sur la décentralisation. Pas de téléchargement de portefeuille à partir d’un seul centre – Sur le site Web du développeur, il est impossible de travailler avec Bitcoin, c’est-à-dire qu’à tout moment, les développeurs ont un contrôle total sur le réseau. Ainsi, la technologie blockchain elle-même est décentralisée, mais le client permettant de travailler avec le réseau est téléchargé à partir d’un centre unique.

Scénario d’attaque – Disons qu’un code a été ajouté au portefeuille pour retirer tous les fonds et les retirer sur le compte de tiers, après quoi tout utilisateur de la dernière version du portefeuille perdra automatiquement tous les bitcoins (sans possibilité de récupération). Je doute que de nombreux propriétaires de portefeuilles le vérifient et le construisent à partir du code source, donc les conséquences d’une telle attaque affecteront la plupart des utilisateurs.

La majorité décide

Blockchain est un réseau p2p décentralisé ; toutes les transactions sont automatiquement confirmées par les utilisateurs eux-mêmes. Scénario d’attaque – il est nécessaire d’obtenir 51 % du réseau pour ignorer les confirmations des 49 % restants, après quoi l’attaquant prend le contrôle total du Bitcoin/blockchain. Ceci peut être réalisé en connectant une puissance de calcul qui chevauche le reste. Ce scénario d’attaque est connu sous le nom d’attaque à 51 %.

Devinez-moi si vous pouvez

Lorsque vous lancez le portefeuille pour la première fois, l’ordinateur génère une paire – clé privée et publique pour assurer son bon fonctionnement. Le caractère unique de ces clés est extrêmement élevé, mais il existe une option permettant de générer des clés en utilisant le mot de code – le soi-disant “portefeuille cérébral“. Une personne stocke les clés dans sa tête ; elle n’a pas besoin de sauvegarder le fichier wallet.dat, car A tout moment, les clés peuvent être régénérées à l’aide de ce mot de code. Scénario d’attaque – l’attaquant sélectionne ou apprend le mot de code, génère une paire de clés privée-publique et prend le contrôle du portefeuille.

Copiez simplement

La paire de clés privée-publique est contenue dans le fichier wallet.dat. Tout logiciel ayant accès à ce fichier – a accès à un portefeuille Bitcoin. La protection contre une telle attaque consiste en l’ajout d’un mot de code que l’utilisateur devra mémoriser et saisir pour toutes les transactions avec le portefeuille. Après avoir ajouté le mot de passe, l’attaquant devra disposer de wallet.dat et du mot de passe pour prendre le contrôle total.

Il convient également d’ajouter que lorsque vous saisissez un mot de code, celui-ci entre dans la mémoire de l’ordinateur. Ainsi, toute vulnérabilité matérielle et/ou logicielle permettant de lire la mémoire de *quelqu’un d’autre* permettra à un logiciel antivirus de lire ce mot de code.

Erreur système

Le piratage des algorithmes de chiffrement de Bitcoin entraînera instantanément sa mort. Supposons qu’une erreur soit commise dans la mise en œuvre des algorithmes, l’attaquant qui la découvre prend le contrôle total ou partiel de la blockchain. De plus, les algorithmes de cryptage utilisés dans Bitcoin ne sont pas protégés contre le piratage par les futurs ordinateurs quantiques, leur apparition et leur mise en œuvre d’algorithmes quantiques – mettra fin à la mise en œuvre actuelle du Bitcoin. Cependant, ce problème peut être résolu en passant à des algorithmes de chiffrement post-quantique.