Dieser Hinweis ist kein Aufruf zum Handeln; ich werde hier die schwachen und potenziell gefährlichen Aspekte der Bitcoin- und Blockchain-Technologie beschreiben.

Gefährdetes Zentrum

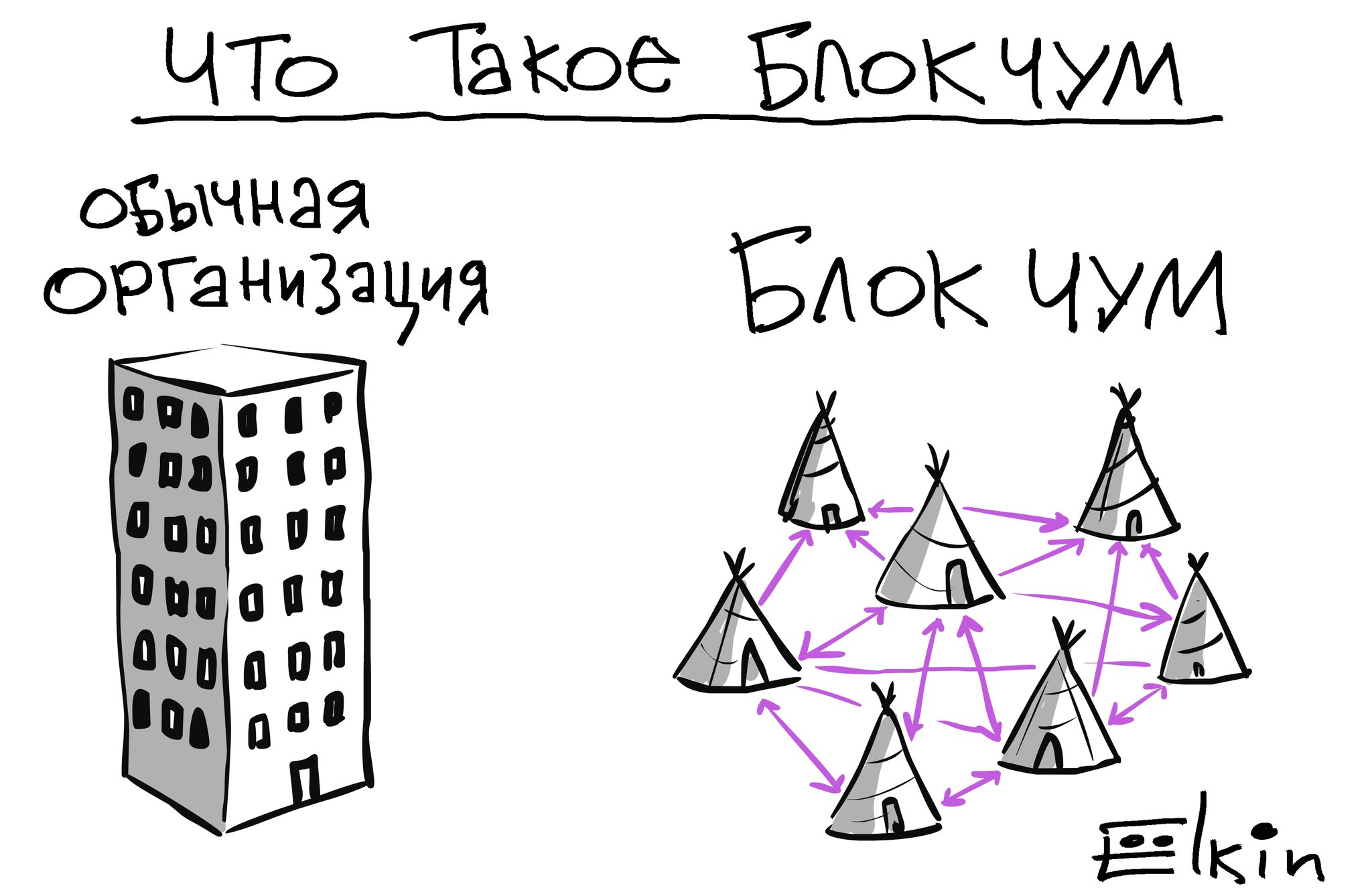

Das Funktionsprinzip von Bitcoin und Blockchain besteht darin, eine gemeinsame Datenbank zu speichern und zu ändern, von der jeder Netzwerkteilnehmer eine vollständige Kopie speichert. Das System sieht dezentral aus, weil… Es gibt keine einzelne Organisation/Server, auf der die Datenbank gespeichert ist. Außerdem wird die Dezentralisierung als Hauptvorteil der Blockchain dargestellt; sie garantiert, dass Ihren Bitcoins nichts ohne Ihr Wissen passiert.

Das Block-Pest-Prinzip von Elkin

Damit die Blockchain funktioniert, muss sichergestellt werden, dass jeder Benutzer die neueste Kopie der Blockchain-Datenbank herunterlädt und nach bestimmten Regeln damit arbeitet. Zu diesen Regeln gehört die Umsetzung des Bitcoin-Mining-Prinzips, bei dem ein Prozentsatz jeder Transaktion nach Bestätigung (Transaktionsgebühr) des Geldtransfers von einer Wallet zur anderen erhalten wird. Der Benutzer kann nicht 1.000.000 Bitcoins für sich ziehen und damit etwas kaufen, weil… Für andere Benutzer bleibt der Geldbetrag auf seinem Konto unverändert. Ausgeschlossen ist auch die Möglichkeit, Gelder nur innerhalb der eigenen Datenbank von der Wallet einer anderen Person abzuheben, weil Diese Änderung wird nicht auf andere Bitcoin-Benutzer übertragen und ignoriert.

Die Schwachstelle der aktuellen Implementierung besteht darin, dass sich das Bitcoin-Wallet auf dem Server github befindet blockiert Werbeslogans zur Dezentralisierung vollständig. Kein Wallet-Download von einem einzigen Zentrum – Auf der Website des Entwicklers ist es unmöglich, mit Bitcoin zu arbeiten, das heißt, die Entwickler haben jederzeit die vollständige Kontrolle über das Netzwerk. Somit ist die Blockchain-Technologie selbst dezentral, aber der Client für die Arbeit mit dem Netzwerk wird von einem einzigen Zentrum.

Angriffsszenario – Nehmen wir an, dem Wallet wurde ein Code hinzugefügt, um alle Gelder abzuheben und auf das Konto Dritter auszuzahlen. Danach verliert jeder Benutzer der neuesten Version des Wallets automatisch alle Bitcoins (ohne Möglichkeit der Wiederherstellung). Ich bezweifle, dass viele Wallet-Besitzer es überprüfen und aus dem Quellcode erstellen, sodass die Folgen eines solchen Angriffs die meisten Benutzer betreffen werden.

Mehrheit entscheidet

Blockchain ist ein dezentrales P2P-Netzwerk; alle Transaktionen werden von den Benutzern selbst automatisch bestätigt. Angriffsszenario – Es ist notwendig, 51 % des Netzwerks zu erlangen, um Bestätigungen der restlichen 49 % zu ignorieren, woraufhin der Angreifer die volle Kontrolle über Bitcoin/Blockchain erlangt. Dies kann durch die Verbindung von Rechenleistung erreicht werden, die sich mit dem Rest überschneidet. Dieses Angriffsszenario ist als 51 %-Angriff bekannt.

Erraten Sie mich, wenn Sie können

Wenn Sie das Wallet zum ersten Mal starten, generiert der Computer ein Paar – privaten und öffentlichen Schlüssel, um den korrekten Betrieb sicherzustellen. Die Einzigartigkeit dieser Schlüssel ist extrem hoch, es besteht jedoch die Möglichkeit, Schlüssel mithilfe des Codeworts – das sogenannte „Brain Wallet“. Eine Person speichert Schlüssel in ihrem Kopf; sie muss die Datei wallet.dat nicht sichern, weil Mit diesem Codewort können die Schlüssel jederzeit neu generiert werden. Angriffsszenario – Der Angreifer wählt oder lernt das Codewort, generiert ein privates-öffentliches Schlüsselpaar und erlangt die Kontrolle über die Wallet.

Einfach kopieren

Das private-öffentliche Schlüsselpaar ist in der Datei wallet.dat enthalten. Jede Software, die Zugriff auf diese Datei hat – hat Zugriff auf eine Bitcoin-Wallet. Der Schutz vor einem solchen Angriff besteht in der Hinzufügung eines Codeworts, das sich der Benutzer merken und bei allen Transaktionen mit dem Wallet eingeben muss. Nach dem Hinzufügen des Codeworts benötigt der Angreifer wallet.dat und das Codewort, um die volle Kontrolle zu erlangen.

Es ist auch erwähnenswert, dass bei der Eingabe eines Codeworts dieses im Speicher des Computers gespeichert wird. Daher können alle Hardware- und/oder Software-Schwachstellen, die das Auslesen des Speichers *anderer* ermöglichen, dazu führen, dass Virensoftware dieses Codewort lesen kann.

Systemfehler

Das Hacken der Verschlüsselungsalgorithmen von Bitcoin führt sofort zu dessen Tod. Nehmen wir an, bei der Implementierung der Algorithmen wird ein Fehler gemacht, und der Angreifer, der ihn findet, erlangt entweder die vollständige oder teilweise Kontrolle über die Blockchain. Außerdem sind die in Bitcoin verwendeten Verschlüsselungsalgorithmen nicht vor Hackerangriffen zukünftiger Quantencomputer geschützt, ihr Aussehen und ihre Implementierung von Quantenalgorithmen – wird der aktuellen Implementierung von Bitcoin ein Ende setzen. Dies kann jedoch durch den Wechsel zu Post-Quanten-Verschlüsselungsalgorithmen gelöst werden.