Esta nota não é um apelo à ação; aqui descreverei os aspectos fracos e potencialmente perigosos do Bitcoin e da tecnologia blockchain.

Centro vulnerável

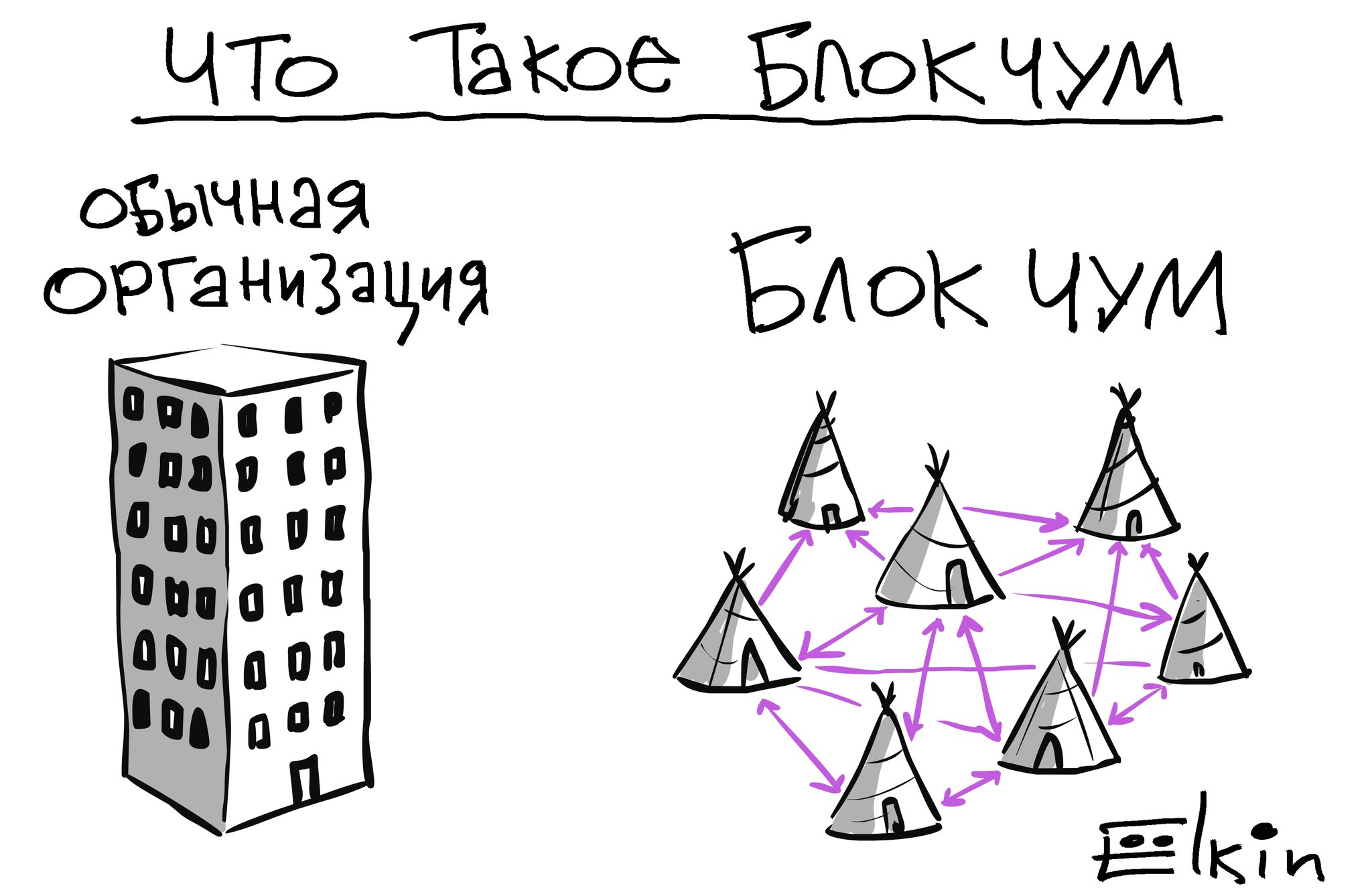

O princípio de operação do Bitcoin e do blockchain é armazenar e alterar um banco de dados comum, cuja cópia completa é armazenada por cada participante da rede. O sistema parece descentralizado porque… não existe uma única organização/servidor no qual o banco de dados esteja armazenado. Além disso, a descentralização é apresentada como a principal vantagem do blockchain, pois garante que nada acontecerá com seus bitcoins sem o seu conhecimento.

O princípio da praga de bloqueio de Elkin

Para que o blockchain funcione, é necessário garantir que cada usuário baixe a cópia mais recente do banco de dados blockchain e trabalhe com ele de acordo com certas regras. Essas regras incluem a implementação do princípio da mineração de Bitcoin, recebendo um percentual de cada transação mediante confirmação (taxa de transação) da transferência de fundos de uma carteira para outra. O usuário não pode sacar 1.000.000 de bitcoins para si e comprar algo com eles, porque… Para outros usuários, a quantidade de dinheiro em sua conta permanecerá inalterada. Também está excluída a opção de retirar fundos da carteira de outra pessoa apenas dentro do seu próprio banco de dados porque esta mudança não será refletida em outros usuários de Bitcoin e será ignorada.

A vulnerabilidade da implementação atual é que a carteira Bitcoin está localizada no servidor github que bloqueia completamente os slogans publicitários sobre descentralização. Não há download de carteira de um único centro – site do desenvolvedor, é impossível trabalhar com bitcoin, ou seja, a qualquer momento os desenvolvedores têm controle total sobre a rede. Assim, a tecnologia blockchain em si é descentralizada, mas o cliente para trabalhar com a rede é baixado de um centro único.

Cenário de ataque – Digamos que um código foi adicionado à carteira para sacar todos os fundos e sacar para contas de terceiros, após o qual qualquer usuário da versão mais recente da carteira perderá todos os bitcoins automaticamente (sem possibilidade de recuperação). Duvido que muitos proprietários de carteiras verifiquem e construam a partir do código-fonte, portanto as consequências de tal ataque afetarão a maioria dos usuários.

A maioria decide

Blockchain é uma rede p2p descentralizada; todas as transações são confirmadas pelos próprios usuários automaticamente. Cenário de ataque – é necessário obter 51% da rede para ignorar as confirmações dos 49% restantes, após o que o invasor ganha controle total do Bitcoin/blockchain. Isto pode ser conseguido conectando o poder de computação que se sobrepõe ao resto. Este cenário de ataque é conhecido como ataque de 51%.

Adivinhe se puder

Quando você inicia a carteira pela primeira vez, o computador gera um par – chave privada e pública para garantir seu correto funcionamento. A exclusividade dessas chaves é extremamente alta, mas existe a opção de gerar chaves usando a palavra-código – a chamada “carteira cerebral“. Uma pessoa armazena chaves em sua cabeça; ela não precisa fazer backup do arquivo wallet.dat, porque A qualquer momento, as chaves podem ser regeneradas usando esta palavra de código. Cenário de Ataque – o invasor seleciona ou aprende a palavra-código, gera um par de chaves pública-privada e obtém o controle da carteira.

Basta copiar

O par de chaves pública-privada está contido no arquivo wallet.dat. Qualquer software que tenha acesso a este arquivo – tem acesso a uma carteira Bitcoin. A proteção contra tal ataque é a adição de uma palavra-código que o usuário deverá lembrar e inserir para todas as transações com a carteira. Depois de adicionar a palavra-código, o invasor precisará ter wallet.dat e a palavra-código para obter controle total.

Também vale a pena acrescentar que quando você insere uma palavra de código, ela vai para a memória do computador, portanto, qualquer vulnerabilidade de hardware e/ou software que permita a leitura da memória de *outra pessoa* permitirá que o software antivírus leia essa palavra de código.

Erro de sistema

Hackear os algoritmos de criptografia do Bitcoin levará instantaneamente à sua morte. Digamos que seja cometido um erro na implementação dos algoritmos, o invasor que o encontrar ganha controle total ou parcial sobre o blockchain. Além disso, os algoritmos de criptografia usados no Bitcoin não estão protegidos contra hackers por futuros computadores quânticos, seu aparecimento e implementação de algoritmos quânticos – o que significa que eles não estão protegidos contra ataques de hackers. porá fim à implementaçãoatualdo Bitcoin. No entanto, isso pode ser resolvido mudando para algoritmos de criptografia pós-quântica.