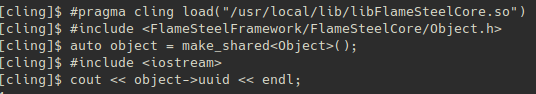

В данной заметке я опишу реализацию запуска автотеста для ChromeDriver браузера Chrome, который запускает транслированный из C++ автотест модуля с помощью Emscripten, считывает вывод консоли и возвращает результат проверки.

Для начала нужно установить selenium, для питона3-убунту это делается так:

pip3 install selenium

Далее скачиваем ChromeDriver с официального сайта, кладем chromedriver например в /usr/local/bin, после этого можно приступать к реализации автотеста.

Ниже я приведу код автотеста, который запускает браузер Chrome с открытой страницей автотеста на Emscripten, проверяет наличие текста “Window test succeded”:

import time

from selenium import webdriver

from selenium.webdriver.common.keys import Keys

from selenium.webdriver.common.desired_capabilities import DesiredCapabilities

capabilities = DesiredCapabilities.CHROME

capabilities['goog:loggingPrefs'] = { 'browser':'ALL' }

driver = webdriver.Chrome()

driver.get("http://localhost/windowInitializeTest/indexFullscreen.html")

time.sleep(2)

exitCode = 1

for entry in driver.get_log('browser'):

if entry["source"] == "console-api":

message = entry["message"]

if "Window test succeded" in message:

print("Test succeded")

exitCode = 0

driver.close()

exit(exitCode)

Сохраняем тест как main.py и запускаем python3 main.py