La méthode des modèles fait référence aux modèles de conception comportementale. Le modèle décrit une manière de remplacer une partie de la logique d’une classe à la demande, laissant la partie globale inchangée pour les descendants.

Supposons que nous développions une banque client, considérons la tâche de développer un module d’autorisation – ; l’utilisateur doit pouvoir se connecter à l’application à l’aide de données de connexion abstraites.

Le module d’autorisation doit être multiplateforme, prenant en charge différentes technologies d’autorisation et stockant les données cryptées de différentes plateformes. Pour implémenter le module, nous choisissons le langage Kotlin multiplateforme, en utilisant la classe abstraite (protocole) du module d’autorisation, nous écrirons une implémentation pour le téléphone MyPhone :

class MyPhoneSuperDuperSecretMyPhoneAuthorizationStorage {

fun loginAndPassword() : Pair {

return Pair("admin", "qwerty65435")

}

}

class ServerApiClient {

fun authorize(authorizationData: AuthorizationData) : Unit {

println(authorizationData.login)

println(authorizationData.password)

println("Authorized")

}

}

class AuthorizationData {

var login: String? = null

var password: String? = null

}

interface AuthorizationModule {

abstract fun fetchAuthorizationData() : AuthorizationData

abstract fun authorize(authorizationData: AuthorizationData)

}

class MyPhoneAuthorizationModule: AuthorizationModule {

override fun fetchAuthorizationData() : AuthorizationData {

val loginAndPassword = MyPhoneSuperDuperSecretMyPhoneAuthorizationStorage().loginAndPassword()

val authorizationData = AuthorizationData()

authorizationData.login = loginAndPassword.first

authorizationData.password = loginAndPassword.second

return authorizationData

}

override fun authorize(authorizationData: AuthorizationData) {

ServerApiClient().authorize(authorizationData)

}

}

fun main() {

val authorizationModule = MyPhoneAuthorizationModule()

val authorizationData = authorizationModule.fetchAuthorizationData()

authorizationModule.authorize(authorizationData)

}

Maintenant, pour chaque téléphone/plateforme, nous devrons dupliquer le code d’envoi de l’autorisation au serveur, c’est une violation du principe DRY. L’exemple ci-dessus est très simple ; dans les classes plus complexes, il y aura encore plus de duplications. Pour éliminer la duplication de code, vous devez utiliser le modèle de méthode modèle.

Déplaçons les parties communes du module vers des méthodes immuables et transférons la fonctionnalité de transfert de données cryptées vers des classes de plateforme spécifiques :

class MyPhoneSuperDuperSecretMyPhoneAuthorizationStorage {

fun loginAndPassword() : Pair {

return Pair("admin", "qwerty65435")

}

}

class ServerApiClient {

fun authorize(authorizationData: AuthorizationData) : Unit {

println(authorizationData.login)

println(authorizationData.password)

println("Authorized")

}

}

class AuthorizationData {

var login: String? = null

var password: String? = null

}

interface AuthorizationModule {

abstract fun fetchAuthorizationData() : AuthorizationData

fun authorize(authorizationData: AuthorizationData) {

ServerApiClient().authorize(authorizationData)

}

}

class MyPhoneAuthorizationModule: AuthorizationModule {

override fun fetchAuthorizationData() : AuthorizationData {

val loginAndPassword = MyPhoneSuperDuperSecretMyPhoneAuthorizationStorage().loginAndPassword()

val authorizationData = AuthorizationData()

authorizationData.login = loginAndPassword.first

authorizationData.password = loginAndPassword.second

return authorizationData

}

}

fun main() {

val authorizationModule = MyPhoneAuthorizationModule()

val authorizationData = authorizationModule.fetchAuthorizationData()

authorizationModule.authorize(authorizationData)

}

Sources

https://refactoring.guru/ru/design- modèles/méthode-modèle

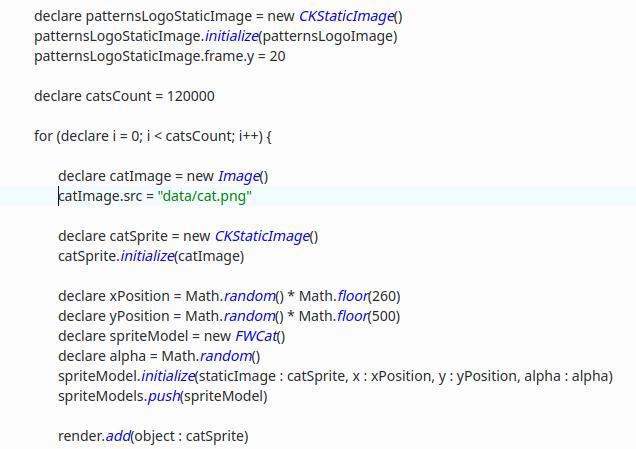

Code source

https://gitlab.com/demensdeum/patterns/< /p>